Comunicado de la Onesait Platform sobre vulnerabilidad CVE-2021-44228

Respecto a la vulnerabilidad CVE-2021-44228 que afecta la librería Apache Log4j, el equipo de la Onesait Platform realizó durante los días 18 y 19 un análisis sobre si la Plataforma se veía afectada, y las conclusiones son estas:

- Las versiones de la Plataforma iguales o superiores a la 2.0.0-fireball (versiones de 2020 en adelante) no están afectadas por esta vulnerabilidad (puesto que la Plataforma usa logback y no existe ninguna dependencia con log4j2).

- En versiones inferiores de la Plataforma (versiones anteriores a 2020) existe una dependencia de log4j2, aunque la Plataforma no usa la librería y por tanto la vulnerabilidad no es explotable.

Por tanto, la Plataforma no se ve afectada por esta vulnerabilidad. Por imagen, hemos considerado eliminar la dependencia de log4j2 en versiones 1.3 a 1.6, y se han generado parches para estas versiones eliminando esa dependencia. Cualquier proyecto/producto con suscripción activa y una de estas versiones puede solicitar la actualización de su versión.

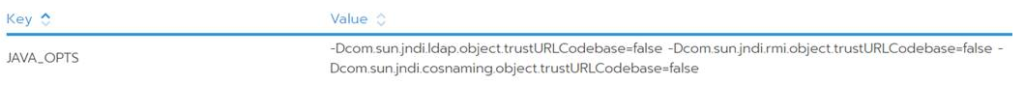

Adicionalmente, como medida de contingencia (no es necesaria), se puede arrancar la JVM con estas tres variables a false:

-Dcom.sun.jndi.ldap.object.trustURLCodebase=false -Dcom.sun.jndi.rmi.object.trustURLCodebase=false -Dcom.sun.jndi.cosnaming.object.trustURLCodebase=falseEsto se puede hacer añadiendo la siguiente variable de entorno en el CaaS:

JAVA_OPTS=-Dcom.sun.jndi.ldap.object.trustURLCodebase=false -Dcom.sun.jndi.rmi.object.trustURLCodebase=false -Dcom.sun.jndi.cosnaming.object.trustURLCodebase=false

Si tenéis cualquier duda al respecto, por favor dejadnos un comentario, o poneos en contacto con nosotros por los canales de soporte.