El Esquema Nacional de Seguridad (ENS) y la Onesait Platform (parte 2)

La semana pasada os contamos en qué consistía el Esquema Nacional de Seguridad y su importancia. Como os comentábamos, la Onesait Platform tiene en cuenta este esquema, contando con gran cantidad de estas medidas resueltas por el diseño de su arquitectura.

Dicho esto, veamos cómo se adecua:

- Activo: componente o funcionalidad de un sistema de información susceptible de ser atacado deliberada o accidentalmente con consecuencias para la organización. Incluye: información, datos, servicios, aplicaciones (software), equipos (hardware), comunicaciones, recursos administrativos, recursos físicos y recursos humanos.

- Análisis de riesgos: utilización sistemática de la información disponible para identificar peligros y estimar los riesgos.

- Auditoría de la seguridad: revisión y examen independientes de los registros y actividades del sistema para verificar la idoneidad de los controles del sistema, asegurar que se cumplen la política de seguridad y los procedimientos operativos establecidos, detectar las infracciones de la seguridad y recomendar modificaciones apropiadas de los controles, de la política y de los procedimientos.

- Autenticidad: propiedad o característica consistente en que una entidad es quien dice ser o bien que garantiza la fuente de la que proceden los datos.

- Categoría de un sistema: es un nivel, dentro de la escala Básica-Media-Alta, con el que se adjetiva un sistema a fin de seleccionar las medidas de seguridad necesarias para el mismo. La categoría del sistema recoge la visión holística del conjunto de activos como un todo armónico, orientado a la prestación de unos servicios.

- Confidencialidad: propiedad o característica consistente en que la información ni se pone a disposición, ni se revela a individuos, entidades o procesos no autorizados.

- Disponibilidad: propiedad o característica de los activos consistente en que las entidades o procesos autorizados tienen acceso a los mismos cuando lo requieren.

- Firma electrónica: conjunto de datos en forma electrónica, consignados junto a otros o asociados con ellos, que pueden ser utilizados como medio de identificación del firmante.

- Gestión de incidentes: plan de acción para atender a los incidentes que se den. Además de resolverlos debe incorporar medidas de desempeño que permitan conocer la calidad del sistema de protección y detectar tendencias antes de que se conviertan en grandes problemas.

- Gestión de riesgos: actividades coordinadas para dirigir y controlar una organización con respecto a los riesgos.

- Incidente de seguridad: suceso inesperado o no deseado con consecuencias en detrimento de la seguridad del sistema de información.

- Integridad: propiedad o característica consistente en que el activo de información no ha sido alterado de manera no autorizada.

- Medidas de seguridad: conjunto de disposiciones encaminadas a protegerse de los riesgos posibles sobre el sistema de información, con el fin de asegurar sus objetivos de seguridad. Puede tratarse de medidas de prevención, de disuasión, de protección, de detección y reacción, o de recuperación.

- Política de firma electrónica: conjunto de normas de seguridad, de organización, técnicas y legales para determinar cómo se generan, verifican y gestionan firmas electrónicas, incluyendo las características exigibles a los certificados de firma.

- Política de seguridad: conjunto de directrices plasmadas en documento escrito, que rigen la forma en que una organización gestiona y protege la información y los servicios que considera críticos.

- Principios básicos de seguridad: fundamentos que deben regir toda acción orientada a asegurar la información y los servicios.

- Proceso: conjunto organizado de actividades que se llevan a cabo para producir a un producto o servicio; tiene un principio y fin delimitado, implica recursos y da lugar a un resultado.

- Proceso de seguridad: método que se sigue para alcanzar los objetivos de seguridad de la organización. El proceso se diseña para identificar, medir, gestionar y mantener bajo control los riesgos a que se enfrenta el sistema en materia de seguridad.

- Requisitos mínimos de seguridad: exigencias necesarias para asegurar la información y los servicios.

- Riesgo. Estimación del grado de exposición a que una amenaza se materialice sobre uno o más activos causando daños o perjuicios a la organización.

- Seguridad de las redes y de la información: es la capacidad de las redes o de los sistemas de información de resistir, con un determinado nivel de confianza, los accidentes o acciones ilícitas o malintencionadas que comprometan la disponibilidad, autenticidad, integridad y confidencialidad de los datos almacenados o transmitidos y de los servicios que dichas redes y sistemas ofrecen o hacen accesibles.

- Servicios acreditados: servicios prestados por un sistema con autorización concedida por la autoridad responsable, para tratar un tipo de información determinada, en unas condiciones precisas de las dimensiones de seguridad, con arreglo a su concepto de operación.

- Sistema de gestión de la seguridad de la información (SGSI): sistema de gestión que, basado en el estudio de los riesgos, se establece para crear, implementar, hacer funcionar, supervisar, revisar, mantener y mejorar la seguridad de la información. El sistema de gestión incluye la estructura organizativa, las políticas, las actividades de planificación, las responsabilidades, las prácticas, los procedimientos, los procesos y los recursos.

- Sistema de información: conjunto organizado de recursos para que la información se pueda recoger, almacenar, procesar o tratar, mantener, usar, compartir, distribuir, poner a disposición, presentar o transmitir.

- Trazabilidad: propiedad o característica consistente en que las actuaciones de una entidad pueden ser imputadas exclusivamente a dicha entidad.

- Vulnerabilidad: una debilidad que puede ser aprovechada por una amenaza.

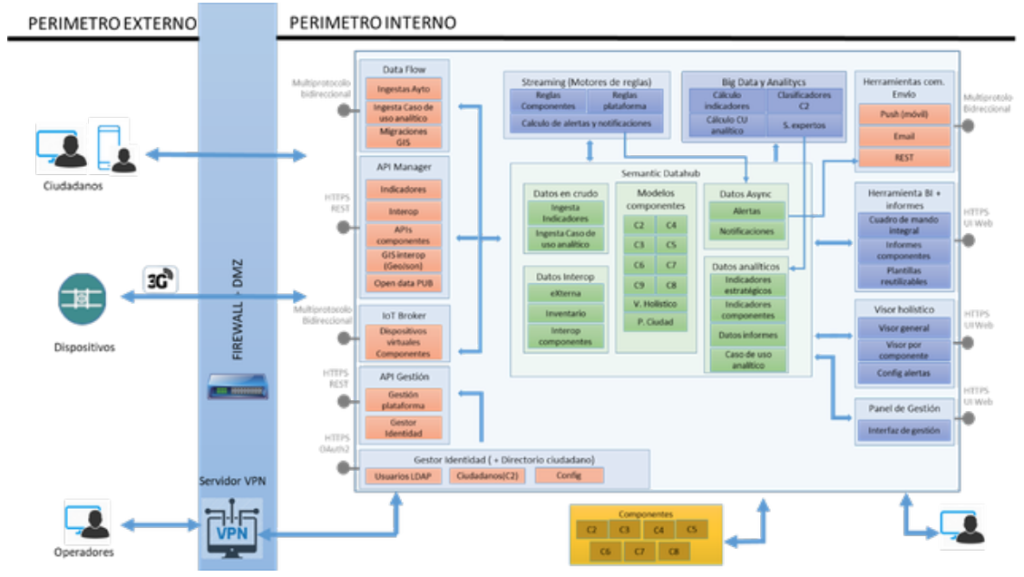

Como podemos ver, la Onesait Platform se adapta a las necesidades del Esquema Nacional de Seguridad, con el añadido de que lo podemos ir adaptando Proyecto a Proyecto según las necesidades. Así por ejemplo, en el Proyecto que tenemos en Las Palmas de Gran Canaria hemos adaptado sin problemas los requisitos de seguridad que se nos han solicitado:

Así que si, la Onesait Platform es una plataforma segura que cumple los estándares y adaptable a las necesidades de cada cliente.