El Esquema Nacional de Seguridad (ENS) y la Onesait Platform (parte 1)

La finalidad del Esquema Nacional de Seguridad (en adelante, ENS) es la creación de las medidas para garantizar la seguridad de los sistemas, los datos, las comunicaciones, y los servicios electrónicos.

En este contexto se entiende por seguridad de las redes y de la información, la capacidad de las redes o de los sistemas de información de resistir, con un determinado nivel de confianza, los accidentes o acciones ilícitas o malintencionadas que comprometan la disponibilidad, autenticidad, integridad y confidencialidad de los datos almacenados o transmitidos y de los servicios que dichas redes y sistemas ofrecen o hacen accesibles.

Para dar cumplimiento a lo anterior, se determinan las dimensiones de seguridad y sus niveles, la categoría de los sistemas, las medidas de seguridad adecuadas y la auditoría periódica de la seguridad.

Categorías de los sistemas

Dimensiones

La determinación de la categoría de un sistema se basa en la valoración del impacto que tendría sobre la organización un incidente que afectara a la seguridad de la información o de los sistemas.

A fin de poder determinar el impacto que tendría sobre la organización un incidente que afectara a la seguridad de la información o de los sistemas, y de poder establecer la categoría del sistema, se tendrán en cuenta las siguientes dimensiones de la seguridad, que serán identificadas por sus correspondientes iniciales en mayúsculas:

- Disponibilidad

- Autenticidad

- Integridad

- Confidencialidad

- Trazabilidad

Niveles de una dimensión de seguridad

Una información o un servicio pueden verse afectados en una o más de sus dimensiones de seguridad. Cada dimensión de seguridad afectada se adscribirá a uno de los siguientes niveles: BAJO, MEDIO o ALTO. Si una dimensión de seguridad no se ve afectada, no se adscribirá a ningún nivel.

- Nivel BAJO: se utilizará cuando las consecuencias de un incidente de seguridad que afecte a alguna de las dimensiones de seguridad supongan un perjuicio limitado sobre las funciones de la organización, sobre sus activos o sobre los individuos afectados.

- Nivel MEDIO: se utilizará cuando las consecuencias de un incidente de seguridad que afecte a alguna de las dimensiones de seguridad supongan un perjuicio grave sobre las funciones de la organización, sobre sus activos o sobre los individuos afectados.

- Nivel ALTO: se utilizará cuando las consecuencias de un incidente de seguridad que afecte a alguna de las dimensiones de seguridad supongan un perjuicio muy grave sobre las funciones de la organización, sobre sus activos o sobre los individuos afectados.

| Perjuicio limitado | Perjuicio grave | Perjuicio muy grave |

|---|---|---|

| La reducción de forma apreciable de la capacidad de la organización para atender eficazmente con sus obligaciones corrientes, aunque estas sigan desempeñándose. | La reducción significativa la capacidad de la organización para atender eficazmente a sus obligaciones fundamentales, aunque estas sigan desempeñándose. | La anulación de la capacidad de la organización para atender a alguna de sus obligaciones fundamentales y que éstas sigan desempeñándose. |

| El sufrimiento de un daño menor por los activos de la organización. | El sufrimiento de un daño significativo por los activos de la organización. | El sufrimiento de un daño muy grave, e incluso irreparable, por los activos de la organización. |

| El incumplimiento formal de alguna ley o regulación, que tenga carácter de subsanable. | El incumplimiento material de alguna ley o regulación, o el incumplimiento formal que no tenga carácter de subsanable. | El incumplimiento grave de alguna ley o regulación. |

| Causar un perjuicio menor a algún individuo, que aún siendo molesto pueda ser fácilmente reparable. | Causar un perjuicio significativo a algún individuo, de difícil reparación. | Causar un perjuicio grave a algún individuo, de difícil o imposible reparación. |

| Otros de naturaleza análoga. | Otros de naturaleza análoga. | Otros de naturaleza análoga. |

Cuando un sistema maneje diferentes informaciones y preste diferentes servicios, el nivel del sistema en cada dimensión será el mayor de los establecidos para cada información y cada servicio.

Categoría de un sistema de información

Se definen tres categorías: BÁSICA, MEDIA y ALTA.

- Un sistema de información será de categoría ALTA si alguna de sus dimensiones de seguridad alcanza el nivel ALTO.

- Un sistema de información será de categoría MEDIA si alguna de sus dimensiones de seguridad alcanza el nivel MEDIO, y ninguna alcanza un nivel superior.

- Un sistema de información será de categoría BÁSICA si alguna de sus dimensiones de seguridad alcanza el nivel BAJO, y ninguna alcanza un nivel superior.

Medidas de Seguridad

Marcos de las medidas

Las medidas de seguridad se dividen en tres grupos:

- Marco organizativo [org]: constituido por el conjunto de medidas relacionadas con la organización global de la seguridad.

- Marco operacional [op]: formado por las medidas a tomar para proteger la operación del sistema como conjunto integral de componentes para un fin.

- Medidas de protección [mp]: se centran en proteger activos concretos, según su naturaleza y la calidad exigida por el nivel de seguridad de las dimensiones afectadas.

Selección de medidas de seguridad

Para la selección de las medidas de seguridad se seguirán los pasos siguientes:

- Identificación de los tipos de activos presentes.

- Determinación de las dimensiones de seguridad relevantes.

- Determinación del nivel correspondiente a cada dimensión de seguridad.

- Determinación de la categoría del sistema.

- Selección de las medidas de seguridad apropiadas de entre las contenidas en el siguiente punto.

La relación de medidas seleccionadas se formalizará en un documento denominado Declaración de Aplicabilidad, firmado por el responsable de la seguridad del sistema.

Tabla de políticas de seguridad

La correspondencia entre los niveles de seguridad exigidos en cada dimensión y las medidas de seguridad, es la que se indica en la tabla siguiente:

| Dimensiones | Medidas de seguridad | ||||

|---|---|---|---|---|---|

| Afectadas | Bajo (B) | Medio (M) | Alto (A) | org | Marco organizativo |

| categoría | aplica | = | = | [org.1] | Política de seguridad |

| categoría | aplica | = | = | [org.2] | Normativa de seguridad |

| categoría | aplica | = | = | [org.3] | Procedimientos de seguridad |

| categoría | aplica | = | = | [org.4] | Proceso de autorización |

| op | Marco operacional | ||||

| [op.pl] | Planificación | ||||

| categoría | aplica | + | + + | [op.pl.1] | Análisis de riesgos |

| categoría | aplica | + | + + | [op.pl.2] | Arquitectura de seguridad |

| categoría | aplica | = | = | [op.pl.3] | Adquisición de nuevos componentes |

| D | n.a. | aplica | = | [op.pl.4] | Dimensionamiento / Gestión de capacidades |

| categoría | n.a. | n.a. | aplica | [op.pl.5] | Componentes certificados |

| [op.acc] | Control de acceso | ||||

| A T | aplica | = | = | [op.acc.1] | Identificación |

| I C A T | aplica | = | = | [op.acc.2] | Requisitos de acceso |

| I C A T | n.a. | aplica | = | [op.acc.3] | Segregación de funciones y tareas |

| I C A T | aplica | = | = | [op.acc.4] | Proceso de gestión de derechos de acceso |

| I C A T | aplica | + | + + | [op.acc.5] | Mecanismo de autenticación |

| I C A T | aplica | + | + + | [op.acc.6] | Acceso local (local logon) |

| I C A T | aplica | + | = | [op.acc.7] | Acceso remoto (remote login) |

| [op.exp] | Explotación | ||||

| categoría | aplica | = | = | [op.exp.1] | Inventario de activos |

| categoría | aplica | = | = | [op.exp.2] | Configuración de seguridad |

| categoría | n.a. | aplica | + | [op.exp.3] | Gestión de la configuración |

| categoría | aplica | = | = | [op.exp.4] | Mantenimiento |

| categoría | n.a. | aplica | + | [op.exp.5] | Gestión de cambios |

| categoría | aplica | = | = | [op.exp.6] | Protección frente a código dañino |

| categoría | n.a. | aplica | = | [op.exp.7] | Gestión de incidentes |

| T | aplica | + | + + | [op.exp.8] | Registro de la actividad de los usuarios |

| categoría | n.a. | aplica | = | [op.exp.9] | Registro de la gestión de incidentes |

| T | n.a. | n.a. | aplica | [op.exp.10] | Protección de los registros de actividad |

| categoría | aplica | + | = | [op.exp.11] | Protección de claves criptográficas |

| [op.ext] | Servicios externos | ||||

| categoría | n.a. | aplica | = | [op.ext.1] | Contratación y acuerdos de nivel de servicio |

| categoría | n.a. | aplica | = | [op.ext.2] | Gestión diaria |

| D | n.a. | n.a. | aplica | [op.ext.9] | Medios alternativos |

| [op.cont] | Continuidad del servicio | ||||

| D | n.a. | aplica | = | [op.cont.1] | Análisis de impacto |

| D | n.a. | n.a. | aplica | [op.cont.2] | Plan de continuidad |

| D | n.a. | n.a. | aplica | [op.cont.3] | Pruebas periódicas |

| [op.mon] | Monitorización del sistema | ||||

| categoría | n.a. | aplica | = | [op.mon.1] | Detección de intrusión |

| categoría | aplica | + | + + | [op.mon.2] | Sistema de métricas |

| mp | Medidas de protección | ||||

| [mp.if] | Protección de las instalaciones e infraestructuras | ||||

| categoría | aplica | = | = | [mp.if.1] | Áreas separadas y con control de acceso |

| categoría | aplica | = | = | [mp.if.2] | Identificación de las personas |

| categoría | aplica | = | = | [mp.if.3] | Acondicionamiento de los locales |

| D | aplica | + | = | [mp.if.4] | Energía eléctrica |

| D | aplica | = | = | [mp.if.5] | Protección frente a incendios |

| D | n.a. | aplica | = | [mp.if.6] | Protección frente a inundaciones |

| categoría | aplica | = | = | [mp.if.7] | Registro de entrada y salida de equipamiento |

| D | n.a. | n.a. | aplica | [mp.if.9] | Instalaciones alternativas |

| [mp.per] | Gestión del personal | ||||

| categoría | n.a. | aplica | = | [mp.per.1] | Caracterización del puesto de trabajo |

| categoría | aplica | = | = | [mp.per.2] | Deberes y obligaciones |

| categoría | aplica | = | = | [mp.per.3] | Concienciación |

| categoría | aplica | = | = | [mp.per.4] | Formación |

| D | n.a. | n.a. | aplica | [mp.per.9] | Personal alternativo |

| [mp.eq] | Protección de los equipos | ||||

| categoría | aplica | + | = | [mp.eq.1] | Puesto de trabajo despejado |

| A | n.a. | aplica | + | [mp.eq.2] | Bloqueo de puesto de trabajo |

| categoría | aplica | = | + | [mp.eq.3] | Protección de equipos portátiles |

| D | n.a. | aplica | = | [mp.eq.9] | Medios alternativos |

| [mp.com] | Protección de las comunicaciones | ||||

| categoría | aplica | = | + | [mp.com.1] | Perímetro seguro |

| C | n.a. | aplica | + | [mp.com.2] | Protección de la confidencialidad |

| I A | aplica | + | + + | [mp.com.3] | Protección de la autenticidad y de la integridad |

| categoría | n.a. | n.a. | aplica | [mp.com.4] | Segregación de redes |

| D | n.a. | n.a. | aplica | [mp.com.9] | Medios alternativos |

| [mp.si] | Protección de los soportes de información | ||||

| C | aplica | = | = | [mp.si.1] | Etiquetado |

| I C | n.a. | aplica | + | [mp.si.2] | Criptografía |

| categoría | aplica | = | = | [mp.si.3] | Custodia |

| categoría | aplica | = | = | [mp.si.4] | Transporte |

| C | aplica | + | = | [mp.si.5] | Borrado y destrucción |

| [mp.sw] | Protección de las aplicaciones informáticas | ||||

| categoría | n.a. | aplica | = | [mp.sw.1] | Desarrollo |

| categoría | aplica | + | + + | [mp.sw.2] | Aceptación y puesta en servicio |

| [mp.info] | Protección de la información | ||||

| categoría | aplica | = | = | [mp.info.1] | Datos de carácter personal |

| C | aplica | + | = | [mp.info.2] | Calificación de la información |

| C | n.a. | n.a. | aplica | [mp.info.3] | Cifrado |

| I A | aplica | + | + + | [mp.info.4] | Firma electrónica |

| T | n.a. | n.a. | aplica | [mp.info.5] | Sellos de tiempo |

| C | aplica | = | = | [mp.info.6] | Limpieza de documentos |

| D | aplica | = | = | [mp.info.9] | Copias de seguridad (backup) |

| [mp.s] | Protección de los servicios | ||||

| categoría | aplica | = | = | [mp.s.1] | Protección del correo electrónico |

| categoría | aplica | = | + | [mp.s.2] | Protección de servicios y aplicaciones web |

| D | n.a. | aplica | + | [mp.s.8] | Protección frente a la denegación de servicio |

| D | n.a. | n.a. | aplica | [mp.s.9] | Medios alternativos |

La leyenda de estas tablas sería:

- Código de colores:

- El color verde indica que una cierta medida se aplica en sistemas de categoría BÁSICA o superior.

- El amarillo para indicar las medidas que empiezan a aplicarse en categoría MEDIA o superior.

- El rosado para indicar las medidas que sólo son de aplicación en categoría ALTA.

- Para indicar que una determinada medida de seguridad se debe aplicar a una o varias dimensiones de seguridad en algún nivel determinado se utiliza la voz «aplica».

- «n.a.» significa «no aplica».

- Para indicar que las exigencias de un nivel son iguales a los del nivel inferior se utiliza el signo ==.

- Para indicar el incremento de exigencias graduado en función de del nivel de la dimensión de seguridad, se utilizan los signos + y ++.

- Para indicar que una medida protege específicamente una cierta dimensión de seguridad, ésta se explicita mediante su inicial (Disponibilidad [D], Autenticidad [A], Integridad [I], Confidencialidad [C] y Trazabilidad [T]).

Auditoría de la Seguridad

Los niveles de auditoría que se realizan a los sistemas de información, serán los siguientes:

Auditoría a sistemas de categoría BÁSICA

Los sistemas de información de categoría BÁSICA, o inferior, no necesitarán realizar una auditoría. Bastará una autoevaluación realizada por el mismo personal que administra el sistema de información, o en quien éste delegue.

El resultado de la autoevaluación debe estar documentado, indicando si cada medida de seguridad está implantada y sujeta a revisión regular y las evidencias que sustentan la valoración anterior.

Los informes de autoevaluación serán analizados por el responsable de seguridad competente, que elevará las conclusiones al responsable del sistema para que adopte las medidas correctoras adecuadas.

Auditoría a sistemas de categoría MEDIA O ALTA

El informe de auditoría dictaminará sobre el grado de cumplimiento del ENS, identificará sus deficiencias y sugerirá las posibles medidas correctoras o complementarias que sean necesarias, así como las recomendaciones que se consideren oportunas.

Deberá, igualmente, incluir los criterios metodológicos de auditoría utilizados, el alcance y el objetivo de la auditoría, y los datos, hechos y observaciones en que se basen las conclusiones formuladas.

Los informes de auditoría serán analizados por el responsable de seguridad competente, que presentará sus conclusiones al responsable del sistema para que adopte las medidas correctoras adecuadas.

Como se puede apreciar, el Esquema de Seguridad Nacional es algo serio y muy completo, considerando gran cantidad de conceptos, situaciones y elementos.

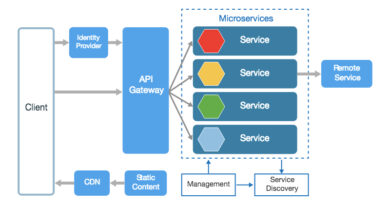

La Onesait Platform tiene en cuenta este esquema, contando con gran cantidad de estas medidas resueltas por el diseño de su arquitectura. En la siguiente entrada analizaremos uno a uno dichos subapartados resueltos para que conozcáis de primera mano cómo lo resolvemos.

Pingback: El Esquema Nacional de Seguridad (ENS) y la Onesait Platform (parte 2) – Onesait Platform Community